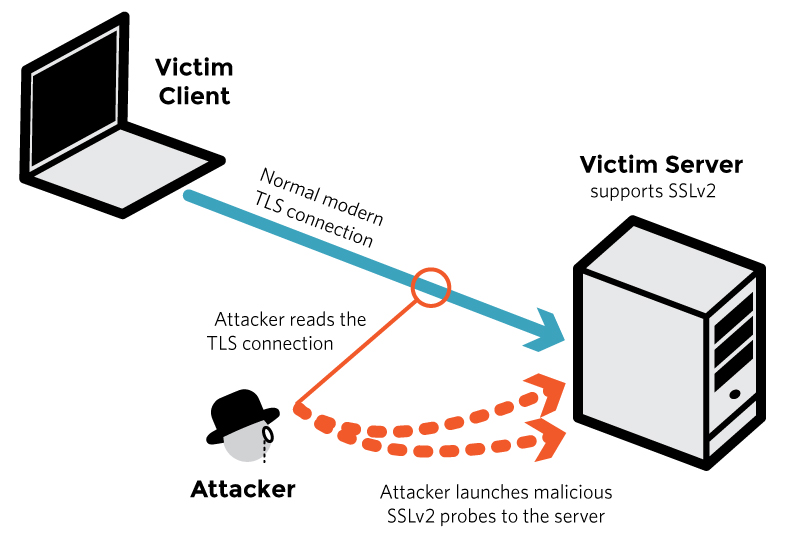

Jeżeli jeszcze gdzieś wykorzystywany jest protokół SSL w wersji 2 to najnowsze odkrycie grupy badaczy powinno zachęcić do całkowitego porzucenia tej, już ponad 20-letniej, wersji protokołu SSL. Mowa o ataku DROWN, czyli Decrypting RSA with Obsolete and Weakened eNcryption pozwalającym na deszyfrowanie połączeń TLS.

Na atak podatne są serwery korzystające z kluczy RSA oraz:

- posiadające włączony prokotół SSL v2 lub,

- współdzielące klucz prywatny z innymi serwerami wspierającymi protokół SSL v2 (podatny serwer nie musi mieć wyłączonego protokołu SSL v2!!).

Wydawać by się więc mogło, że liczba podatnych na atak serwerów nie jest duża, jednak przedstawione statystyki mogą zaskoczyć.

Wśród popularnych implementacji na atak podatna jest m.in. biblioteka OpenSSL (aktualizacja jest już gotowa).

Atak otrzymał identyfikator CVE-2016-0800, a wszystkie niezbędne, praktyczne informacje – włącznie z testem pozwalającym sprawdzić czy dany serwer jest podatny – znajdują się na tej stronie, opisującej błąd.

Literówka w pierwszym akapicie DRAWN :)

Dzięki, poprawione.

Wygląda na to, że polski hosting wobec ataków DROWN stoi śednio…

http://hostingraport.pl/zabezpieczenie-hostingow-przed-atakiem-drown