Błędy w implementacji protokołu TLS prowadzące do możliwości wykradania danych użytkowników zdarzają się ostatnimi czasy nierzadko. Tym razem padło na… jedną z inteligentnych lodówek. Błąd odkryli specjaliści bezpieczeństwa z firmy Pen Test Partners, a zhackowana lodówka to produkt firmy Samsung, model RF28HMELBSR.

Pominięta weryfikacja certyfikatu SSL

W dobie Internetu Rzeczy (ang. Internet of Things) lodówka z dostępem do sieci globalnej już pewnie mało kogo dziwi. Niestety wraz z chęcią umilenia życia użytkownikom zdarza się, że równolegle są oni narażani na niebezpieczeństwo utraty danych.

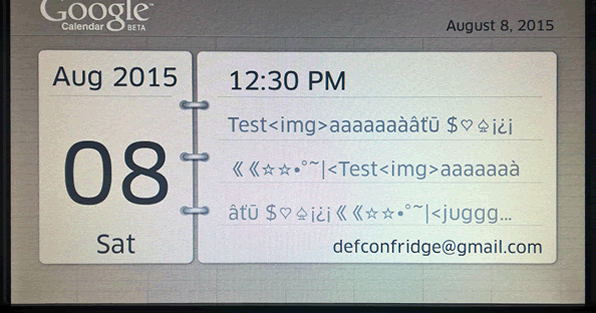

Co tym razem poszło nie tak? Zaczynając od początku, wspomniany model lodówki posiada opcję integracji m.in. z kalendarzem Google, która pozwalała na wyświetlanie na niewielkim ekranie wpisów z danych dni. Pobieranie danych z kalendarza odbywa się szyfrowanym kanałem TLS i wszystko byłoby dobrze, gdyby nie fakt, że w czasie zestawiania połączenia pomijana jest weryfikacja certyfikatu SSL przesyłanego przez serwer. W ten sposób każdy, kto tylko ma dostęp do sieci z której korzysta podatna lodówka, może podstawić serwer z zainstalowanym fałszywym certyfikatem SSL i przechwycić np. login i hasło do usług Google niczego nieświadomej ofiary. Zagrożenie oczywiście nie dotyczy tylko serwisu Google, został on jedynie wykorzystany jako przykład przez pracowników Pen Test Partners.

Co ciekawe, próba podstawienia fałszywego certyfikatu pod witrynę spod której lodówka pobierała aktualizację systemowe zakończyła się niepowodzeniem. Prawdopodobnie więc oprogramowanie weryfikuje jego wystawcę (co też sugerują odkrywcy błędu) i nie pozwoliło na podstawienie dowolnego certyfikatu. Dobre i to, kto wie do czego mogłaby doprowadzić manipulacja przy procesie aktualizacji lodówki…? :-)