Jeszcze dwa lata temu Certificate Transparency nie było mechanizmem na który zwracano szczególną uwagę. Po wczorajszej decyzji Google na dobre wpisze się on jednak w funkcjonowanie certyfikatów SSL. I dobrze.

O Certificate Transparency

Mechanizm Certificate Transparency (CT) został wymyślony przez Google i zaczął funkcjonować na poważnie na początku 2015 roku. To właśnie wtedy Google zaczęło wymagać stosowanie CT dla certyfikatów SSL o rozszerzonej weryfikacji (EV, ang. Extended Validation). Niedostosowanie się do postawionych wymagań skutkuje brakiem zielonego paska w Chrome.

CT to nic innego jak duża baza danych certyfikatów pozwalająca m.in. na wykrywanie tych błędnie wydanych. Dzięki CT udało się zidentyfikować przynajmniej kilka incydentów dotyczących nieprawidłowych certyfikatów wydanych przez publiczne urzędy certyfikacji. Przykładem niech będzie ubiegłoroczna historia z udziałem Symanteca.

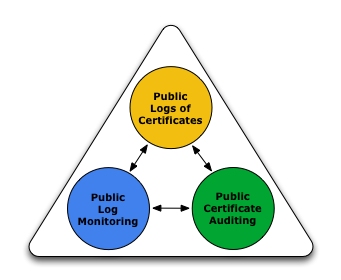

CT opiera swoje działanie na tzw. serwerach logów do których każdy z urzędów certyfikacji może wysyłać informacje o wydawanych certyfikatach. W odpowiedzi otrzymują podpisany znacznik certyfikatu (SCT, ang. signed certificate timestamp), który następnie umieszczają w strukturze certyfikatu. Obecnie funkcjonuje już kilkanaście takich serwerów logów. Nie każdy z nich jest jednak rozpoznawany przez Chrome.

CT już nie tylko dla EV SSL

Wczoraj Google ogłosiło, że od października 2017 roku będzie wymagało wysyłania informacji o każdym wydanym certyfikacie do serwerów CT. Nieważne czy będzie to certyfikat EV, OV (Organization Validation) czy DV (Domain Validation); każdy będzie musiał być upubliczniony poprzez CT. Ten kto nie dostosuje się do nowych wymagań (mam na myśli głównie urzędy certyfikacji) nie będzie mógł liczyć na to, że jego certyfikaty będą respektowane przez przeglądarkę Chrome.

W związku z ogłoszonym postanowieniem Google dużo większym wyzwaniem stanie się utrzymywanie serwerów przechowujących informacje o certyfikatach. Certyfikatów EV SSL wystawia się przecież znacznie mniej niż certyfikatów OV SSL i DV SSL razem wziętych. Zakładany rok przejściowy wydaje się jednak być rozsądnym okresem pozwalającym na przygotowanie nowej lub poprawienie już istniejącej infrastruktury.

Decyzja twórców Chrome z pewnością podniesie przejrzystość całego Web PKI. Nie uchroni co prawda przed błędnie wydanymi certyfikatami, ale pozwoli przynajmniej na szybsze ich wykrywanie.

PS. Decyzja Google zbiegła się z ogłoszeniem przez Mozillę utraty zaufania dla dwóch dużych urzędów certyfikacji. Przypadek…?