W ubiegłą środę stowarzyszenie CABForum, a dokładniej członkowie Code Signing Working Group, opublikowali finalną wersję szkicu dokumentu opisującego kwestie dotyczące wymagań stawianych certyfikatom służącym do cyfrowego podpisywania kodu.

CABForum

The Certification Authority Browser Forum jest organizacją zrzeszającą głównie Urzędy Certyfikacji oraz dostawców przeglądarek. Głównym jej celem jest budowanie zasad, dobrych praktyk zapewniających bezpieczeństwo komunikacji w Internecie – wszystko toczy się oczywiście wokół wykorzystywania certyfikatów klucza publicznego. Obecnie CABForum posiada prawie 50 członków, pełną ich listę można sprawdzić tutaj.

Wśród najważniejszych dokumentów opracowanych do tej pory przez CABForum wyróżnić można:

- Baseline Requirements for the Issuance and Management of Publicly-Trusted Certificates – dla certyfikatów SSL innych niż EV (Extended Validation), tj. DV (Domain Validation) i OV (Organization Validation),

- Guidelines For The Issuance And Management Of Extended Validation Certificates – dla certyfikatów SSL EV,

- Guidelines For The Issuance And Management Of Extended Validation Code Signing Certificates – dla certyfikatów EV do podpisywania kodu.

Wśród samej organizacji wyróżnić można kilka podgrup zajmujących się konkretnymi zagadnieniami. Jej członkowie komunikują się ze sobą m.in. poprzez grupy mailowe, rozmowy telefoniczne czy osobiste spotkania. Regularnie odbywają się tzw. Minutes na których omawiane są, najważniejsze w danym okresie, kwestie. O zatwierdzaniu (lub nie) każdej zmiany, czy to w treści dokumentów opisujących wymagania, czy też w sprawach organizacyjnych forum, decyduje głosowanie. CABForum posiada swojego przewodniczącego oraz wiceprzewodniczącego, którzy także wybierani jest na daną kadencję drogą głosowania.

Pierwsze spotkania członków CABForum miały miejsce już 10 lat temu, a w 2007 roku powstała pierwsza wersja dokumentu dla certyfikatów EV SSL.

Wymagania dla certyfikatów do podpisywanie kodu

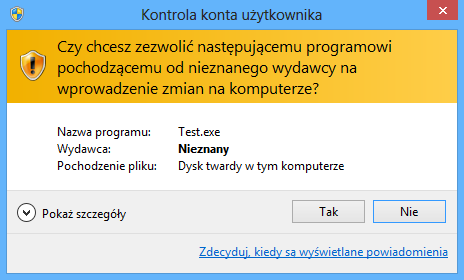

Certyfikaty do podpisywania kodu (Code Signing Certificates) jak sama nazwa wskazuje służą do cyfrowego podpisywania różnego rodzaju kodu, na przykład aplikacji webowych czy sterowników systemowych. Użycie certyfikatu Code Signing chroni aplikację przed nieuprawnionymi próbami jej modyfikacji, a jej odbiorca może w prosty sposób potwierdzić jej pochodzenie (informacja o autorze podpisu zapisana jest w certyfikacie). Często do takiego podpisu dołączany jest znacznik czasu, pochodzący z niezależnego systemu znakowania czasem, pozwalający na jednoznaczne i niezaprzeczalne określenie daty i godziny jej podpisania.

Właśnie dla tej grupy certyfikatów, 4 lutego 2015 opublikowany został finalny szkic podstawowych wymagań – Baseline Requirements for the Issuance and Management of Publicly-Trusted Code Signing. Obecnie, członkowie forum i wszyscy inni zainteresowani mają czas na zapoznanie się z nim i zgłaszanie ewentualnych uwag. Głosowanie nad jego zatwierdzeniem, jako pierwszą oficjalną wersją, wstępnie przewidziano na połowę marca 2015.

Ukończenie prac nad ostateczną wersją draftu jest z pewnością sporym krokiem naprzód w kierunku ujednolicenia procesów dotyczących wydawania, zarządzania czy też unieważniania certyfikatów do podpisywania kodu.